Chociaż aplikacja bezpieczeństwa Xiaomi ma na celu ochronę urządzeń i danych użytkowników, badacze z Check Point ogłosili dzisiaj, że aplikacja zrobiła coś przeciwnego.

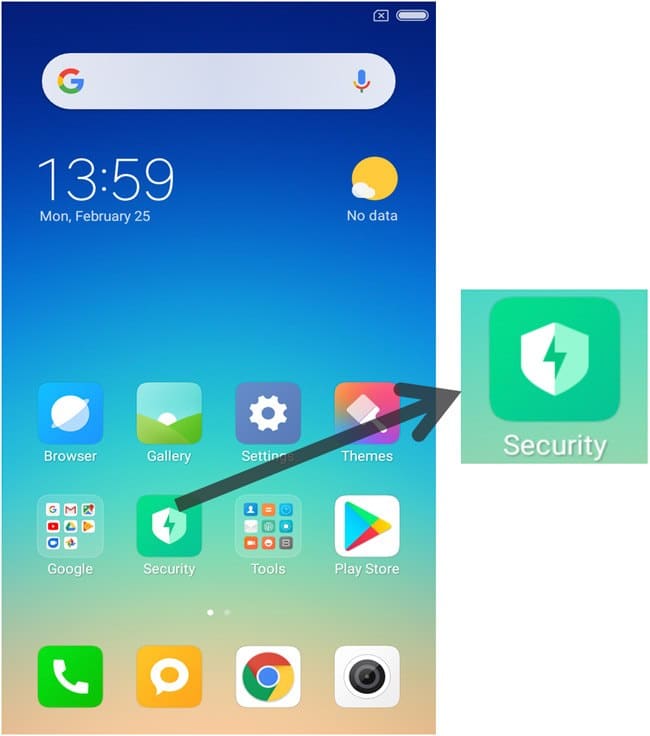

Η aplikacja o nazwie Strażnik, używa skanerów antywirusowych firmy Avast, AVL i Tencent w celu wykrycia ewentualnego złośliwego oprogramowania. Złośliwe oprogramowanie na Androida może znaleźć różne sposoby na dostanie się do Twojego urządzenia i nic dziwnego, że Xiaomi preinstaluje to Strażnik na wszystkich jej telefonach.

Jednak jej badacze Check Point znalazł poważną lukę w zabezpieczeniach aplikacji i mechanizmu aktualizacji.

Według jej badacza Punkt kontrolny, Sława Makkaveev, dostawca Guard otrzymuje aktualizacje przez niezabezpieczone połączenie HTTP. Oznacza to, że niektórzy hakerzy mogą łatwo zmodyfikować źródło aktualizacji z Avast Update i zaimportować złośliwe oprogramowanie za pomocą ataku człowiek w środku (MITM), o ile znajdował się w tej samej sieci Wi-Fi, co ich potencjalne ofiary.

Przykładem ataku MITM jest aktywne szpiegowanie, które polega na nawiązaniu przez intruza niezależnego połączenia z ofiarą. Ofiara uważa, że przesyła wiadomości do legalnej strony trzeciej, podczas gdy w rzeczywistości intruz monitoruje ich wiadomości i modyfikuje je.

Oprócz złośliwego oprogramowania Makkawiejew powiedział, że napastnicy mogą również używać ataków człowiek w środku (MITM) do infiltracji oprogramowania ransomware lub monitorowania aplikacji. Atakujący mogą nawet poznać nazwę pliku aktualizacji, aby ich oprogramowanie wyglądało tak nieszkodliwie, jak to tylko możliwe.

Ponieważ Strażnik jest preinstalowany na telefonach Xiaomi, miliony urządzeń mają ten sam błąd bezpieczeństwa. Dobrą wiadomością jest to, że Xiaomi zdaje sobie z tego sprawę i współpracowało z Avastem, aby to naprawić.

[the_ad_group id = ”966 ″]