Η Check Point Research, Analiza zagrożeń jej dział badawczy Check Point Software Technologies Ltd., wiodący światowy dostawca rozwiązań z zakresu bezpieczeństwa cybernetycznego, opublikował: Globalny Indeks Zagrożeń na grudzień 2021 r..

ΣMiesiąc widzieliśmy lukę Apachelog4j do skanowania Internetu, naukowcy poinformowali, że trickbot jest nadal najpopularniejszym złośliwym oprogramowaniem, choć w nieco niższym tempie, 4%, wpływ organizacji na całym świecie, według 5% W listopadzie.

Ostatnio też się zregenerował Emotet, który szybko wspiął się z siódmego na drugie miejsce. TEN CPR ujawnia również, że branża, która otrzymuje najwięcej ataków, to nadal edukacja / badania.

W grudniu „Zdalne wykonywanie kodu Apache Log4jCzy luka o największej częstotliwości wykorzystywania ma na nią wpływ? 48,3% organizacji na całym świecie. Luka została po raz pierwszy zgłoszona 9 grudnia w pakiecie do nagrywania Apachelog4j - najpopularniejsza biblioteka logów Java używana w wielu serwisach i aplikacjach internetowych z ponad 400.000 XNUMX pobrań z projektu GitHub.

Luka wywołała nową plagę, która w bardzo krótkim czasie dotknęła prawie połowę światowych firm. Atakujący są w stanie wykorzystać podatne na ataki aplikacje do wykonania krypto-hakerzy i inne złośliwe oprogramowanie na zaatakowanych serwerach. Do tej pory większość ataków koncentrowała się na wykorzystaniu kryptowalut ze szkodą dla ofiar, jednak bardziej wyrafinowani sprawcy zaczęli działać agresywnie i wykorzystywać naruszenie do celów o dużej wartości.

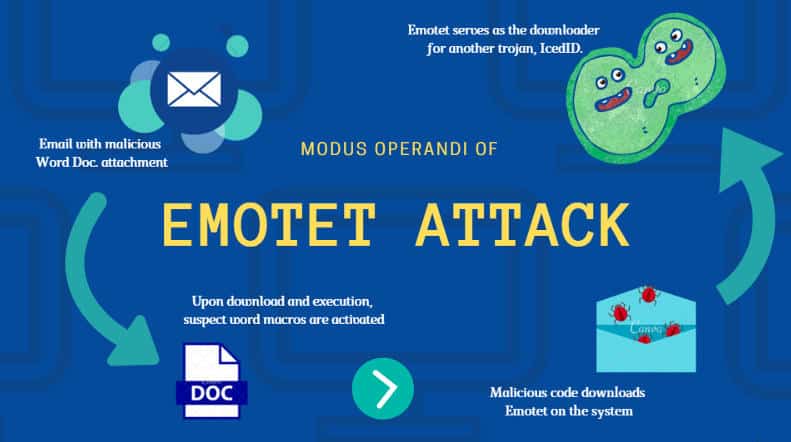

W tym samym miesiącu zaobserwowaliśmy również, że botnet Emotet przesunął się z siódmego miejsca na drugie pod względem popularności szkodliwe oprogramowanie. Tak jak podejrzewaliśmy, Emotet nie zajęło dużo czasu, aby stworzyć solidne podstawy od jego ponownego pojawienia się w listopadzie ubiegłego roku. Wprowadza w błąd i szybko się rozprzestrzenia za pośrednictwem wiadomości phishingowych ze złośliwymi załącznikami lub linkami.

Teraz ważniejsze niż kiedykolwiek jest posiadanie silnego rozwiązania zabezpieczającego pocztę e-mail i upewnienie się, że użytkownicy wiedzą, jak zidentyfikować podejrzaną wiadomość lub załącznik. powiedziała Maya Horowitz, wiceprezes ds. badań w Check Point Software.

Η CPR stwierdza, że w grudniu Edukacja / Badania jest najbardziej atakowaną branżą na świecie, a następnie rząd / siły zbrojne i ISP / MSP. Słaby punkt "Zdalne wykonywanie kodu Apache Log4jJest najczęściej eksploatowany, wpływając na niego 48,3% organizacje na całym świecie, a następnie „Ujawnianie informacji o repozytorium Git na serwerze WWW„Co wpływa na 43,8% organizacji na całym świecie. TEN "Nagłówki HTTP Zdalne wykonanie koduZajmuje trzecie miejsce na liście najczęściej wykorzystywanych podatności o zasięgu globalnym 41,5%.

Najlepsze grupy złośliwego oprogramowania

* Strzałki odnoszą się do zmiany rankingu w stosunku do poprzedniego miesiąca.

W tym miesiącu Trickbot jest najbardziej rozpowszechnionym złośliwym oprogramowaniem, które dotyka 4% organizacji na całym świecie, a za nim plasują się Emotet i Formbook, oba z globalnym wpływem na poziomie 3%.

1. ↔ Trickbot - Trickbot to modułowy Trojan botnetowy i bankowy który jest stale aktualizowany o nowe funkcje, cechy i kanały dystrybucji. To pozwala trickbot być elastycznym i konfigurowalnym złośliwym oprogramowaniem, które może być rozpowszechniane w ramach wielozadaniowych kampanii.

2. ↑ Emotet Emotet to zaawansowany, samoreplikujący się i modułowy trojan. Emotet był kiedyś używany jako trojan bankowy, ale ostatnio był wykorzystywany jako dystrybutor innego złośliwego oprogramowania lub złośliwego oprogramowania. Wykorzystuje wiele metod, aby utrzymać obsesję i techniki unikania, aby uniknąć wykrycia. Ponadto może rozprzestrzeniać się za pośrednictwem wiadomości phishingowych zawierających spam, które zawierają złośliwe załączniki lub łącza.

3. ↔ Formularz - Formbook to InfoStealer, który zbiera dane uwierzytelniające z różnych przeglądarek internetowych, zbiera zrzuty ekranu, monitoruje i rejestruje naciśnięcia klawiszy oraz może pobierać i uruchamiać pliki zgodnie z poleceniami C&C.

Wiodące ataki w branżach na całym świecie:

W tym miesiącu szkolenia/badania to branża z największą liczbą ataków na całym świecie, a następnie rząd/siły zbrojne i dostawcy usług internetowych/MSP.

1. Edukacja / Badania

2. Rząd / Siły Zbrojne

3. ISP / MSP

Najczęstsze luki w zabezpieczeniach

W grudniu „Zdalne wykonanie kodu Apache Log4jJest najczęściej wykorzystywaną podatnością, która ma na nią wpływ 48,3% organizacje na całym świecie, a następnie „Ujawnienie informacji Odsłonięty serwer WWW repozytorium Git„Co wpływa na 43,8% organizacji na całym świecie. TEN "Nagłówki HTTP Zdalne wykonanie koduZajmuje trzecie miejsce na liście najczęściej wykorzystywanych podatności o zasięgu globalnym 41,5%.

1. Ap Zdalne wykonanie kodu Apache Log4j (CVE-2021-44228) Istnieje luka w zabezpieczeniach umożliwiająca zdalne wykonanie kodu w Apachelog4j. Pomyślne wykorzystanie tej luki może umożliwić zdalnemu intruzowi wykonanie dowolnego kodu w systemie, którego dotyczy luka.

2. ↔ Ujawnianie informacji z repozytorium Git na serwerze WWW - W repozytorium Git zgłoszono usterkę. Pomyślne wykorzystanie tej luki może pozwolić na niezamierzone ujawnienie informacji o koncie.

3. ↔ Zdalne wykonywanie kodu nagłówków HTTP (CVE-2020-10826, CVE-2020-10827, CVE-2020-10828, CVE-2020-13756) Nagłówki HTTP umożliwiają użytkownikowi i serwerowi przekazywanie dodatkowych informacji za pomocą żądania HTTP. Zdalny intruz może użyć podatnego na ataki nagłówka HTTP do wykonania dowolnego kodu na komputerze ofiary.

Najpopularniejsze złośliwe aplikacje mobilne

To ObcyBot zajmuje pierwsze miejsce w rankingu najbardziej rozpowszechnionego szkodliwego oprogramowania dla urządzeń mobilnych, a następnie xHelper i FluBot.

1. AlienBot - Rodzina złośliwego oprogramowania ObcyBot jest jeden Malware jako usługa (MaaS) dla urządzeń z Androidem, które umożliwiają zdalnemu intruzowi wprowadzenie szkodliwego kodu do legalnych aplikacji finansowych. Atakujący uzyskuje dostęp do kont ofiar i ostatecznie przejmuje pełną kontrolę nad ich urządzeniem.

2. xPomocnik - Złośliwa aplikacja, która znajduje się w czołówce od marca 2019 r. i jest używana do pobierania innych złośliwych aplikacji i wyświetlania reklam. Aplikacja może być ukryta przed użytkownikiem, a nawet może zostać ponownie zainstalowana, jeśli została odinstalowana.

3. FluBot - Ten flubot jest jeden Botnet Androida który jest rozpowszechniany za pośrednictwem wiadomości phishingowych SMS, które najczęściej są podszywające się pod firmy kurierskie. Gdy tylko użytkownik kliknie łącze w wiadomości, FluBot zostanie zainstalowany i uzyska dostęp do wszystkich poufnych informacji w telefonie.

Pełna lista najczęstszych zagrożeń złośliwym oprogramowaniem w Grecji na grudzień 2021 r.::

Formbook - FormBook został po raz pierwszy zidentyfikowany w 2016 roku i jest InfoStealerem przeznaczonym dla systemu operacyjnego Windows. Jest sprzedawany jako MaaS na podziemnych forach hakerskich ze względu na potężne techniki unikania i stosunkowo niską cenę. FormBook zbiera dane uwierzytelniające z różnych przeglądarek internetowych, zbiera zrzuty ekranu, monitoruje i rejestruje naciśnięcia klawiszy oraz może pobierać i uruchamiać pliki zgodnie z instrukcjami kontroli.

Emotet- Emotet to zaawansowany, samoreplikujący się i modułowy trojan, który kiedyś był używany jako trojan bankowy, a teraz rozpowszechnia inne złośliwe programy lub złośliwe kampanie. Emotet wykorzystuje wiele metod, aby utrzymać swoją obsesję i techniki unikania, aby zapobiec wykryciu i może być rozprzestrzeniany za pośrednictwem wiadomości spamowych zawierających złośliwe załączniki lub linki.

Agent Tesla - AgentTesla to zaawansowany RAT (Trojan Remote Access), który działa jako keylogger i złodziej haseł. Aktywny od 2014 roku AgentTesla może śledzić i zbierać dane z klawiatury i schowka ofiary, a także przechwytywać zrzuty ekranu i wydobywać dane uwierzytelniające dla różnego oprogramowania zainstalowanego na komputerze ofiary (w tym Chrome, Mozilla Firefox i klient poczty Microsoft Outlook). AgentTesla sprzedaje się otwarcie jako legalny RAT, a klienci płacą 15-69 USD za licencje.

Trickbot - Trickbot to modułowy trojan botnetowy i bankowy, który atakuje platformę Windows i jest dystrybuowany głównie za pośrednictwem kampanii spamowych lub innych rodzin złośliwego oprogramowania, takich jak Emotet. Trickbot wysyła informacje o zainfekowanym systemie, a także może pobierać i uruchamiać dowolne moduły z szerokiej gamy dostępnych modułów: od modułu VNC do zdalnego sterowania po moduł SMB do dystrybucji w zaatakowanej sieci. Gdy maszyna zostanie zainfekowana, gang Trickbot, groźni agenci stojący za tym złośliwym oprogramowaniem, używają tej szerokiej gamy modułów nie tylko do kradzieży danych uwierzytelniających banku z docelowego komputera, ale także do poruszania się i identyfikacji swojej docelowej organizacji przed uruchomieniem docelowej organizacji. atak ransomware w całej firmie.

Joker - Oprogramowanie szpiegujące na Androida w Google Play, przeznaczone do kradzieży wiadomości SMS, list kontaktów i informacji o urządzeniu. Ponadto złośliwe oprogramowanie po cichu sygnalizuje ofierze usługi premium na stronach reklamowych.

Dridex- Dridex to trojan bankowy wycelowany w trojana dla systemu Windows, który jest dystrybuowany za pośrednictwem kampanii spamowych i pakietów Exploit Kit, który wykorzystuje WebInjects do szpiegowania i przekierowywania danych uwierzytelniających banku na serwer kontrolowany przez atakującego. Dridex komunikuje się ze zdalnym serwerem, przesyła informacje o zainfekowanym systemie, a także może pobierać i uruchamiać dodatkowe dyski do zdalnego sterowania.

Vidar - Vidar to narzędzie do kradzieży informacji przeznaczone dla systemów operacyjnych Windows. Został wykryty po raz pierwszy pod koniec 2018 roku i ma na celu kradzież haseł, danych kart kredytowych i innych poufnych informacji z różnych przeglądarek internetowych i portfeli cyfrowych. Vidar był sprzedawany na różnych forach internetowych i jest używany jako dropper złośliwego oprogramowania, który pobiera ransomware GandCrab jako dodatkowy ładunek.

Kryptbot - Cryptbot to trojan, który infekuje systemy, instalując fałszywy program VPN i kradnie przechowywane dane uwierzytelniające przeglądarki.

Herbata - Złośliwe oprogramowanie Teabot to trojan dla Androida wykorzystywany w atakach phishingowych. Gdy Teabot zostanie zainstalowany na zaatakowanym urządzeniu, może przesyłać ekran na żywo do sprawcy, a także korzystać z usług ułatwień dostępu do wykonywania innych złośliwych działań.

Triada - Triada to modułowy backdoor dla systemu Android, który zapewnia uprawnienia superużytkownika do pobierania złośliwego oprogramowania. Zaobserwowano również, że Triada manipuluje adresami URL ładowanymi w przeglądarce.

XMRig — XMRig, po raz pierwszy wprowadzony w maju 2017 r., to oprogramowanie typu open source do wydobywania procesorów używane do wydobywania kryptowaluty Monero.

Top 10 w Grecji |

|||

| Nazwa złośliwego oprogramowania | Globalny wpływ | Wpływ na Grecję | |

| formularz książkowy | 3.17% | 17.58% | |

| Agent Tesla | 2.10% | 4.61% | |

| trickbot | 4.30% | 3.17% | |

| żartowniś | 0.08% | 2.02% | |

| Dridex | 1.74% | 2.02% | |

| Vidar | 0.91% | 2.02% | |

| Kryptbot | 0.50% | 1.73% | |

| Ramnit | 1.74% | 1.73% | |

| Teabot | 0.07% | 1.73% | |

| Triada | 0.13% | 1.73% | |

Lista globalnych wpływów zagrożeń i karta ThreatCloud firmy Check Point Software, oparte na Analiza zagrożeń w chmurze Spółki w największej sieci współpracy na rzecz walki z cyberprzestępczością, która dostarcza dane o zagrożeniach i trendach panujących w atakach, wykorzystując globalną sieć detektorów zagrożeń.

Baza danych Chmura Zagrożeń obejmuje ponad 3 miliardy stron internetowych i 600 milionów plików dziennie i lokalizuje ponad 250 milionów działań związanych ze złośliwym oprogramowaniem codzienny.

Nie zapomnij tego przestrzegać Xiaomi-miui.gr w wiadomości Google być natychmiast informowanym o wszystkich naszych nowych artykułach! Jeśli korzystasz z czytnika RSS, możesz również dodać naszą stronę do swojej listy, klikając ten link >> https://news.xiaomi-miui.gr/feed/gn

Nie zapomnij tego przestrzegać Xiaomi-miui.gr w wiadomości Google być natychmiast informowanym o wszystkich naszych nowych artykułach! Jeśli korzystasz z czytnika RSS, możesz również dodać naszą stronę do swojej listy, klikając ten link >> https://news.xiaomi-miui.gr/feed/gn

Śledź nas na Telegram abyś jako pierwszy dowiadywał się o każdej naszej wiadomości!